Dans une collaboration audacieuse et ambitieuse, Apple et Google développent une plate-forme pour smartphone qui tente de suivre la propagation du nouveau coronavirus à grande échelle et en même temps de préserver la confidentialité des utilisateurs iOS et Android qui y adhèrent.

Le système multiplateforme utilisera les capacités de proximité intégrées aux transmissions Bluetooth Low Energy pour suivre les contacts physiques des utilisateurs de téléphones participants. Si un utilisateur teste plus tard positif pour COVID-19, la maladie causée par le coronavirus, il peut choisir d’entrer le résultat dans une application approuvée par le service de santé. L’application contactera ensuite tous les autres utilisateurs de téléphones participants qui se sont récemment approchés à environ six pieds d’elle.

Le système, décrit par Google et Apple ici et ici respectivement, applique une approche technologique à ce que l’on appelle la recherche des contacts ou la pratique consistant à déterminer toutes les personnes avec lesquelles une personne infectée a récemment été en contact. Une étude récemment publiée par un groupe de chercheurs d’Oxford a suggéré que le nouveau coronavirus est trop contagieux pour que la recherche de contacts fonctionne bien en utilisant des méthodes traditionnelles. Les chercheurs ont proposé d’utiliser des smartphones, car ils sont presque omniprésents, ne s’appuient pas sur des souvenirs défectueux de personnes infectées et peuvent suivre un nombre presque illimité de contacts d’autres utilisateurs participants.

Atténuer le pire

Mais si le suivi des contacts sur mobile peut être plus efficace, il représente également une menace sérieuse pour la vie privée des individus, car il ouvre la porte à des bases de données centrales qui suivent les mouvements et les interactions sociales de potentiellement des millions, voire des milliards de personnes. La plate-forme qu’Apple et Google développent utilise un schéma cryptographique innovant qui vise à permettre au traçage des contacts de fonctionner à l’échelle sans mettre en danger la vie privée de ceux qui optent pour le système.

Les défenseurs de la vie privée – à au moins une exception notable – ont pour la plupart donné au système une approbation qualifiée, affirmant que même si le système a supprimé certaines des menaces les plus immédiates, il peut encore être ouvert à des abus.

« À leur crédit, Apple et Google ont annoncé une approche qui semble atténuer les pires risques de confidentialité et de centralisation, mais il y a encore place à amélioration », a écrit Jennifer Granick, conseil en surveillance et cybersécurité pour l’American Civil Liberties Union, dans un déclaration. « Nous resterons vigilants à l’avenir pour nous assurer que toute application de recherche de contacts reste volontaire et décentralisée, et utilisée uniquement à des fins de santé publique et uniquement pendant la durée de cette pandémie. »

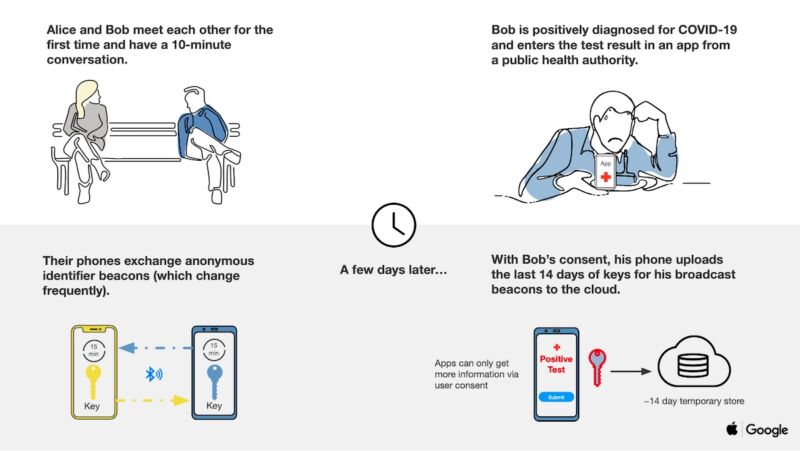

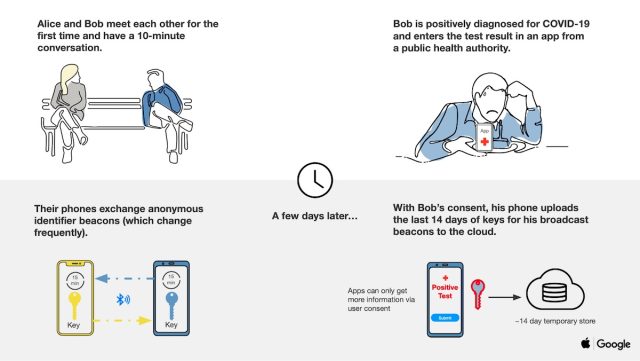

Contrairement au suivi des contacts traditionnel, la plate-forme téléphonique ne collecte pas les noms, les emplacements ou d’autres informations d’identification. Au lieu de cela, lorsque deux utilisateurs ou plus optant pour le système entrent en contact physique, leurs téléphones utilisent BLE pour échanger des balises d’identification anonymes. Les identifiants, qui dans le jargon technique sont appelés identifiants de proximité roulants, changent environ toutes les 15 minutes pour empêcher le suivi sans fil d’un appareil.

Alors que les utilisateurs se déplacent et se rapprochent des autres, leurs téléphones continuent d’échanger ces identifiants anonymes. Périodiquement, les appareils des utilisateurs téléchargent également des identifiants de balise de diffusion pour toute personne ayant testé positif pour COVID-19 et se trouvant dans la même région.

Si une personne signale au système qu’elle a été testée positive, son téléphone contactera un serveur central et téléchargera les identifiants de tous les utilisateurs avec lesquels elle a été en contact au cours des 14 derniers jours. Le serveur envoie ensuite une notification aux utilisateurs concernés.

Les deux diapositives suivantes aident à illustrer à un niveau élevé le fonctionnement du système.

Apple et Google fournissent d’autres assurances, notamment:

- Consentement explicite de l’utilisateur requis

- Ne recueille pas d’informations personnellement identifiables ou de données de localisation des utilisateurs

- La liste des personnes avec lesquelles vous avez été en contact ne quitte jamais votre téléphone

- Les personnes dont le test est positif ne sont pas identifiées aux autres utilisateurs, Google ou Apple

- Ne sera utilisé que pour la recherche des contacts par les autorités de santé publique pour la gestion de la pandémie de COVID-19

- Peu importe si vous avez un téléphone Android ou un iPhone – fonctionne sur les deux

Comment ça marche (en théorie)

Jon Callas, un expert en cryptographie et chercheur principal en technologie à l’ACLU, m’a dit que le système est similaire à la façon dont les billets de tombola fonctionnent, avec une partie obtenant la moitié d’un billet papier, l’autre partie obtenant l’autre moitié et – en théorie au moins – personne d’autre n’étant le plus sage. Lorsque deux utilisateurs de téléphones se trouvent à proximité physique, les émetteurs BLE échangent des billets. Callas a déclaré qu’un système de suivi COVID-19 similaire connu sous le nom de Traçage de proximité paneuropéen préservant la confidentialité semble fonctionner à peu près de la même manière.

« Je garde une liste de tous mes billets », a-t-il déclaré. « Si Alice est positive, elle libère ses billets et si ceux que j’ai correspondent, je sais que j’ai eu un contact avec une personne positive. » Callas a ensuite averti que les ambiguïtés du flux de la plate-forme Apple-Google et du suivi paneuropéen de la confidentialité préservant la confidentialité laissent ouverte la possibilité d’abus, car il n’est pas encore clair quelles parties ont accès à quels billets.

« Si Alice libère les billets qu’elle a envoyés et celles qu’elle a reçues, elle sort les gens qui étaient près d’elle », a-t-il dit.

Callas a déclaré qu’il était impliqué dans le développement d’un troisième système de suivi connu sous le nom de PACT, Suivi automatique des contacts privés. En revanche, a-t-il dit, il a l’assurance que les parties ne peuvent libérer que les billets envoyés.

Mendier pour différer

Moxie Marlinspike, un pirate et développeur qui a à la fois schémas de cryptage avancés brisés et les a construits, a été parmi les critiques les plus virulents du plan tel qu’il est présenté. Dans un fil Twitter qui a analysé la façon dont les API et la cryptographie interagissaient, il a émis de sérieux doutes sur le plan.

« Donc, la première mise en garde évidente est que c’est » privé « (ou du moins pas pire que BTLE), * jusqu’au * moment où vous testez positif », écrit-il dans un tweet. « À ce stade, tous vos adresses mac BTLE [BLE MAC addresses] au cours de la période précédente deviennent interconnectables. Pourquoi changent-ils pour commencer? Parce que le suivi est déjà un problème. «

Il faut donc un peu de recul pour la confidentialité de BTLE. Je ne vois pas pourquoi toutes les technologies de suivi des balises existantes n’incorporeraient pas cela dans leurs piles.

À ce stade, adtech (au minimum) sait probablement qui vous êtes, où vous avez été et que vous êtes covid +.

– Moxie Marlinspike (@moxie) 10 avril 2020

Marlinspike, qui est le créateur de l’application de messagerie cryptée Signal et le PDG de la société qui la gère, a déclaré que la prochaine faiblesse est la quantité de données qui pourraient devoir être transmises aux téléphones des utilisateurs:

La deuxième mise en garde est qu’il semble probable que les données de localisation devraient être combinées avec ce que le cadre de l’appareil vous donne.

Les clés publiées font 16 octets, une pour chaque jour. Si un nombre modéré d’utilisateurs de smartphones est infecté au cours d’une semaine donnée, il s’agit de 100 Mo de tous les téléphones vers DL

Cela semble insoutenable. Donc, pour être utilisables, les clés publiées devraient probablement être livrées de manière plus «ciblée», ce qui signifie probablement … des données de localisation.

Cela semble insoutenable. Donc, pour être utilisables, les clés publiées devraient probablement être livrées de manière plus «ciblée», ce qui signifie probablement … des données de localisation.

– Moxie Marlinspike (@moxie) 10 avril 2020

Autre faiblesse possible: les trolls peuvent fréquenter certaines zones puis signaler une fausse infection, faisant croire à un grand nombre de personnes qu’ils ont pu être exposés. Une variation est relayer les identifiants BLE collectés dans un hôpital ou autre zone ciblée.

Ashkan Soltani, technologue et défenseur de la vie privée, a fourni des critiques supplémentaires ce fil Twitter:

À mon avis – ces types de données sont de mauvais mandataires pour la vérité fondamentale que nous recherchons vraiment: réelle #COVID19 les taux d’infection – qui ne peuvent être vraiment connus que par des tests généralisés. Si nous avions des tests en place, cela rendrait inutile la poursuite de ces techniques de protection de la vie privée

– ashkan soltani (@ ashk4n) 10 avril 2020

Soltani a fourni d’autres détails utiles ici et ici.

Lire les spécifications

La cryptographie derrière les identifiants anonymes et en constante évolution est présentée dans cette spécification, qui garantit entre autres que:

- Le calendrier clé est fixe et défini par les composants du système d’exploitation, empêchant les applications

d’inclure des informations statiques ou prévisibles qui pourraient être utilisées pour le suivi. - Les identifiants de proximité roulante d’un utilisateur ne peuvent pas être corrélés sans avoir la clé de suivi quotidien. Cette

réduit le risque de perte de confidentialité de leur publicité. - Un opérateur de serveur implémentant ce protocole n’apprend pas avec qui les utilisateurs se sont trouvés à proximité

ou l’emplacement des utilisateurs, sauf s’il a également la capacité improbable de numériser les publicités des utilisateurs qui

a récemment signalé des clés de diagnostic. - Sans la libération des clés de suivi quotidien, il n’est pas possible pour un attaquant de calculer

trouver une collision sur un Rolling Proximity Identifier. Cela empêche une large gamme de relecture et

attaques d’usurpation d’identité. - Lors de la déclaration des clés de diagnostic, la corrélation des identifiants de proximité roulants par d’autres est limitée à

Périodes de 24 heures en raison de l’utilisation des clés de suivi quotidien. Le serveur ne doit pas conserver les métadonnées des clients

télécharger les clés de diagnostic après les avoir incluses dans la liste agrégée de clés de diagnostic par jour.

Un séparé Spécification Bluetooth, quant à lui, exige que:

- La spécification Bluetooth Contact Tracing ne nécessite pas l’emplacement de l’utilisateur; toute utilisation de l’emplacement est complètement facultative pour le schéma. Dans tous les cas, l’utilisateur doit donner son consentement explicite pour que son emplacement soit éventuellement utilisé.

- Les identifiants de proximité mobiles changent en moyenne toutes les 15 minutes, ce qui rend peu probable que la localisation de l’utilisateur puisse être suivie via Bluetooth au fil du temps.

- Les identifiants de proximité obtenus à partir d’autres appareils sont traités exclusivement sur l’appareil.

- Les utilisateurs décident de contribuer ou non au suivi des contacts.

- En cas de diagnostic de COVID-19, les utilisateurs consentent à partager les clés de diagnostic avec le serveur.

- Les utilisateurs ont une transparence dans leur participation au suivi des contacts.

Venir à un téléphone près de chez vous

Apple et Google prévoient de publier des interfaces de programmation iOS et Android en mai. Ils seront disponibles auprès des autorités de santé publique pour développer des applications s’exécutant sur un système d’exploitation mobile afin de fonctionner avec des applications s’exécutant sur l’autre. Les applications officielles seront ensuite disponibles pour téléchargement dans l’App Store d’Apple et Google Play. À terme, les entreprises prévoient d’introduire la fonctionnalité de traçage directement dans les systèmes d’exploitation. Vraisemblablement, les utilisateurs peuvent activer la fonctionnalité avec un changement de paramètre.

Outre les risques pour la vie privée, il existe d’autres failles potentielles. Le système pourrait provoquer une alarme indue s’il envoie un avertissement indiquant qu’une personne a été exposée, alors qu’en fait l’autre partie résidait dans le même immeuble d’appartements mais dans des logements séparés. Le Bluetooth est également sujet à une variété de défauts qui peuvent compromettre sa fiabilité et parfois sa sécurité.

De nombreux détails importants ne sont pas encore disponibles et sont essentiels pour comprendre les risques de confidentialité du système qu’Apple et Google sont en train de créer. En temps normal, il peut être judicieux de conseiller aux gens de se retirer. Compte tenu de la crise sanitaire mondiale présentée par la pandémie en cours, l’appel sera beaucoup plus difficile à faire cette fois-ci.