Pas la page Apple que vous recherchez

«Si je montrais le [webpage] Pour mes parents, je ne pense pas qu’ils soient en mesure de dire que c’est faux », a déclaré Jérôme Segura, analyste de la Malware Intelligence chez MalwareBytes, dans une interview. » En tant qu’utilisateur, si vous cliquez sur ces liens, vous pensez: « Oh, je suis en fait sur le site Web d’Apple et qu’Apple recommande que j’appelle ce numéro. » «

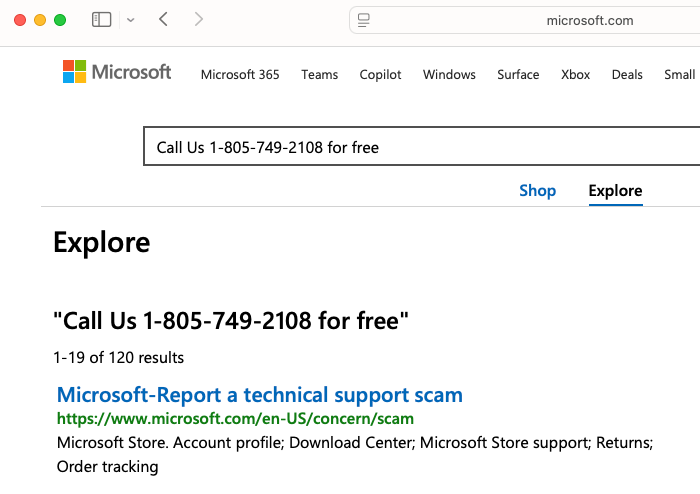

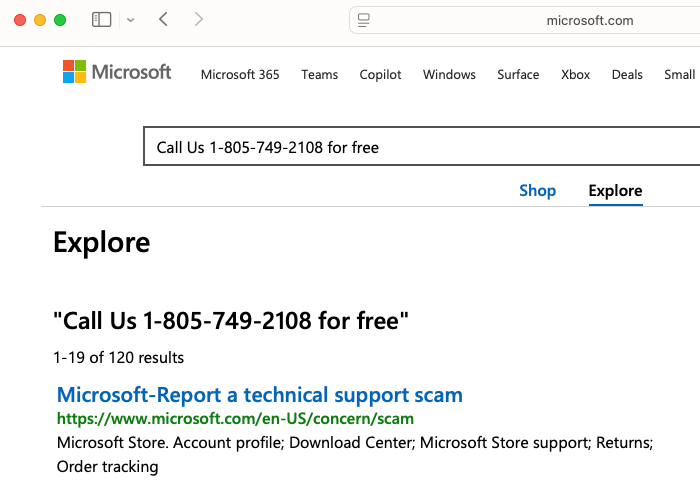

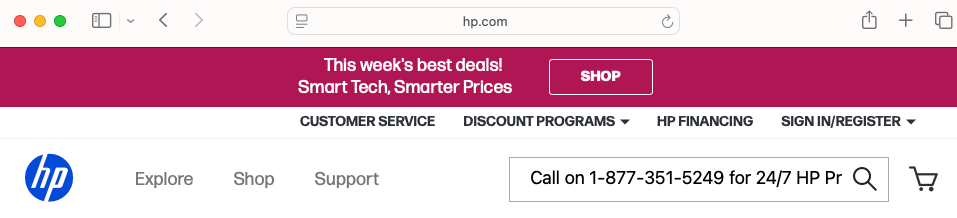

Les acteurs inconnus derrière l’arnaque commencent par acheter des annonces Google qui apparaissent en haut des résultats de recherche pour Microsoft, Apple, HP, PayPal, Netflix et d’autres sites. Bien que Google affiche uniquement le schéma et le nom d’hôte du site auquel l’annonce se lie (par exemple, https://www.microsoft.com), l’annonce ajoute les paramètres vers le chemin à droite vers la droite de cette adresse. Lorsqu’une cible clique sur l’annonce, elle ouvre une page sur le site officiel. Les paramètres annexés injectent ensuite de faux numéros de téléphone dans la page que la cible voit.

Un faux numéro de téléphone injecté dans une page Web Microsoft.

Crédit: malwarebytes

Un faux numéro de téléphone injecté dans une page Web Microsoft.

Crédit: malwarebytes

Un faux numéro de téléphone injecté dans une page Web HP.

Crédit: malwarebytes

Un faux numéro de téléphone injecté dans une page Web HP.

Crédit: malwarebytes

Google exige que les annonces affichent le domaine officiel auquel ils se connectent, mais la société permet d’ajouter des paramètres à droite qui ne sont pas visibles. Les escrocs en profitent en ajoutant des chaînes à droite du nom d’hôte. Un exemple:

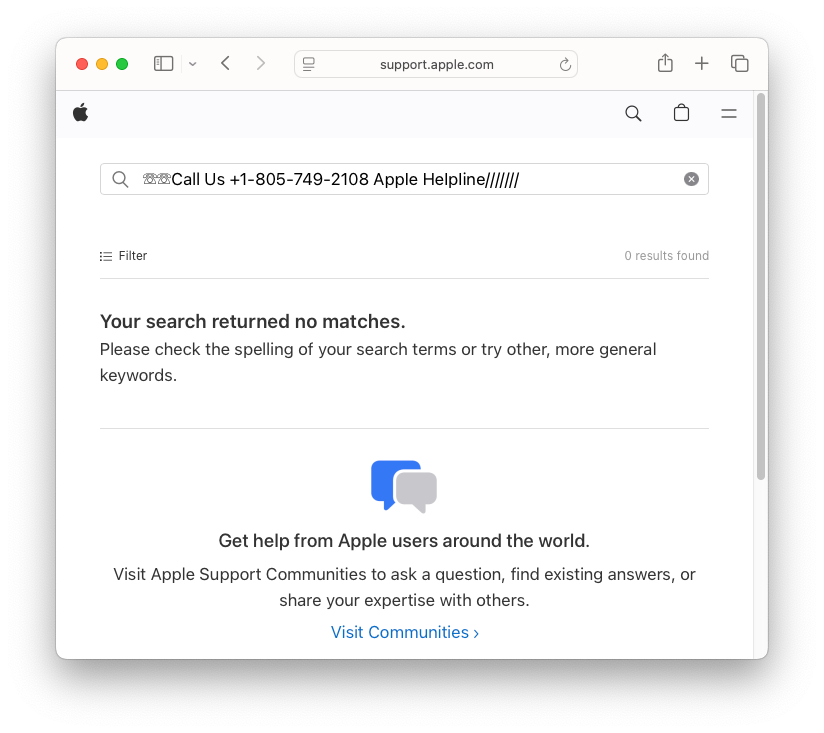

/kb/index?page=search&q=☏☏Call%20Us%20%2B1-805-749-2108%20AppIe%20HeIpIine%2F%2F%2F%2F%2F%2F%2F&product=&doctype=¤tPage=1&includeArchived=false&locale=en_US&type=organic

Les paramètres ne sont pas affichés dans l’annonce Google, donc une cible n’a aucune raison évidente de soupçonner que quoi que ce soit ne va pas. Lorsque vous cliquez sur, l’annonce mène au nom d’hôte correct. Les paramètres annexés, cependant, injectent un faux numéro de téléphone dans la page Web que la cible voit. La technique fonctionne sur la plupart des navigateurs et contre la plupart des sites Web. Malwarebytes.com faisait partie des sites touchés jusqu’à récemment, lorsque le site a commencé à filtrer les paramètres malveillants.

Faux numéro injecté dans une page Web Apple.

Crédit: malwarebytes

Faux numéro injecté dans une page Web Apple.

Crédit: malwarebytes

« S’il y a un défaut de sécurité ici, c’est que lorsque vous exécutez cette URL, il exécute cette requête sur le site Web d’Apple et que le site Web d’Apple n’est pas en mesure de déterminer qu’il ne s’agit pas d’une question légitime », a expliqué Segura. «Il s’agit d’une requête préformée faite par un escroc, mais [the website is] incapable de comprendre cela. Ils crachent donc la requête que vous avez.

Jusqu’à présent, a déclaré Segura, il a vu les escrocs n’abaisser que Google Ads. On ne sait pas si les publicités sur d’autres sites peuvent être maltraitées de la même manière.

Alors que de nombreuses cibles pourront reconnaître que le texte injecté est faux, la ruse peut ne pas être aussi évidente pour les personnes atteintes de troubles de la vision, le déclin cognitif ou qui sont simplement fatigués ou pressés. Lorsque quelqu’un appelle le numéro de téléphone injecté, il est connecté à un escroc se faisant passer pour un représentant de l’entreprise. L’escroc peut ensuite inciter l’appelant à remettre les détails de la carte personnelle ou de paiement ou permettre un accès à distance à son ordinateur. Les escrocs qui prétendent être avec Bank of America ou Paypal tentent d’accéder au compte financier de la cible et de l’écouler des fonds.

Le produit de sécurité du navigateur de MalwareBytes informe désormais les utilisateurs de ces escroqueries. Une étape préventive plus complète consiste à ne jamais cliquer sur les liens dans Google ADS, et, si possible, à cliquer sur des liens dans les résultats organiques.